Visibilité claire du

risque lié à la supply chain

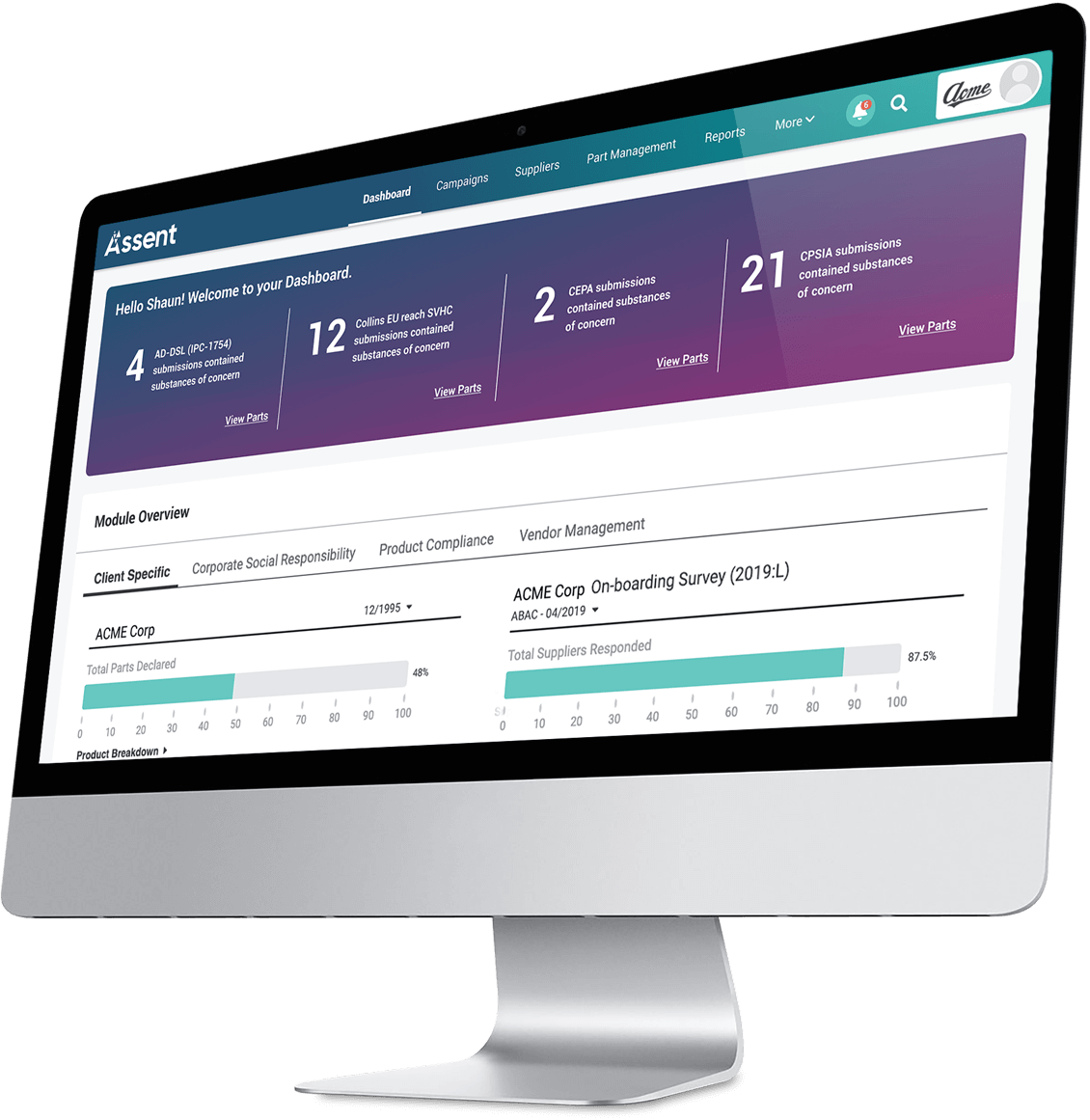

Apporter aux fabricants mondiaux des solutions assurant la

Permettre aux fabricants complexes d’être à l’avant-garde de la gestion de la durabilité de la supply chain

Rejoignez une communauté qui s’engage à établir de nouvelles normes de conformité et de performances ESG.

Découvrez nos solutions et nos points forts

RSI de 304 % sur trois ans

Selon une étude Total Economic Impact™ menée par Forrester Consulting, les fabricants qui ont opté pour la plateforme Assent ont enregistré un RSI de 304 % sur trois ans grâce à l’amélioration de l’implication des fournisseurs et à la réduction des coûts de non-conformité.

Télécharger l’étude« Assent nous permet probablement d’économiser des millions de dollars rien qu’en amendes, sans compter les autres répercussions légales liées aux violations de la conformité. »

– Un responsable de la conformité réglementaire des fournisseurs, appareils électroménagers.